Está usted visitando una publicación en la hemeroteca de CSIRT-CV.

Para acceder al portal y contenido actual, visite https://www.csirtcv.gva.es

04/12/2014

Nova onada de correos malicios amb la imatge de Correus infecta amb Cryptolocker

Des d’ahir s’han detectat multitud d’alertes de correos malicios que es fent-se passar per Correus. En el correu s’insta l’usuari a descarregar una notificació d’una carta certificada que no ha pogut ser entregada. Actualització: el malware és una variant de torrentlocker i la infecció ha afectat molts altres països.

Des d’ahir s’han detectat multitud d’alertes de correos malicios que es fent-se passar per Correus. En el correu s’insta l’usuari a descarregar una notificació d’una carta certificada que no ha pogut ser entregada. Actualització: el malware és una variant de torrentlocker i la infecció ha afectat molts altres països.

Actualització de 05 de desembre de 2014:

Pareix que el malware que infecta els equips és una variant de torrentlocker que s’identifica erròniament com a cryptolocker (informe en anglés amb una línia temporal de les versions anteriors trobades). En qualsevol cas, és una variant diferent de les ja vistes i encara no s’ha trobat una solució fiable per a recuperar els fitxers. Sempre que siga possible, recomanem esperar i no pagar per dos raons: no tenim la certesa que es vagen a poder desxifrar els fitxers, i també és possible que algú encerte la solució correcta per a poder desxifrar els fitxers de forma segura.

A més, també hi ha informes que la mateixa campanya s’està duent a terme en altres països, com Holanda i Itàlia, fent-se passar també pels servicis postals de cada país. En l'enllaç següent tenim informació centralitzada i actualitzada (en anglés) sobre esta variant i totes les campanyes que comprén en diferents països. També podem veure alguns mètodes per a recuperar fitxers, però no són aplicables a tots, ja que depenen de com tinguérem configurat l’equip abans.

Les últimes versions de cryptolocker i torrentlocker detectades en els últims mesos busquen a les llibretes d’adreces de Thunderbird, Outlook i Windows Live Mail per a nodrir-se d’adreces de correu i noms de noves víctimes a qui enviar correus malicios. Açò coincidix amb les mostres que hem pogut analitzar, per la qual cosa tot apunta al fet que la propagació ha sigut a través d’esta via. Si a més tenim en compte que molta gent obri el seu correu personal en el treball, el salt de l’àmbit personal al professional està servit, ja que generalment és més fàcil trobar correus personals en llistes de comptes publicades per internet als correus corporatius.

Com comenta Iago Jesús en el seu post, tota la gent que ja ha sigut infectada ha de mantindre’s alerta, ja que és possible que tornen a ser objecte de noves campanyes de correos malicios més bé prompte que tard.

Entrada original:

Esta nova onada de correos malicios dirigida a usuaris de tot el territori espanyol es detecta des d’ahir (3 de desembre) i es fa passar per la Societat Estatal Correus i Telègrafs, més coneguda simplement com Correus.

L’abast d’esta onada ha sigut important, ja que ha afectat prou persones i organitzacions. Tant la Policía Nacional com la Guàrdia Civil s'han fet eco de la notícia a les poques hores de la seua aparició.

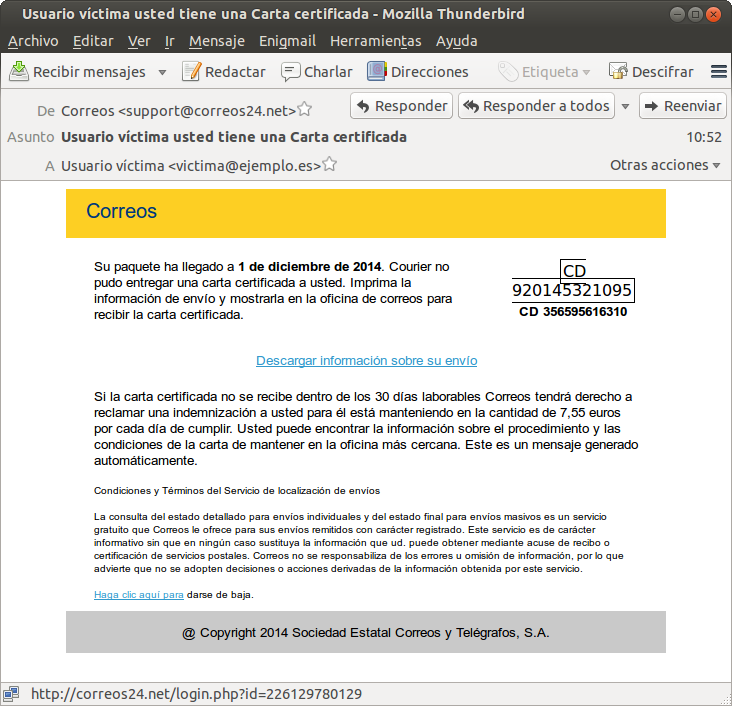

El correu està ben elaborat, ja que arriba personalitzat amb el nom de l’usuari víctima. El seu aspecte es pot veure a continuació:

Abans de continuar, hem de recordar que, si detectem que un correu pot ser maliciós (ja publicàrem una xicoteta guia sobre com detectar este tipus de correus), no hem de polsar cap enllaç que continga ni enviar les nostres dades personals, ja que probablement acabem amb el nostre equip infectat, o amb els nostres comptes compromesos i usats per delinqüents per a cometre malifetes.

Encara així, mostrarem el procés que seguiria este correos malicios fins a infectar l’usuari, per a mostrar xicotets detalls que poden alertar l’usuari que no és un correu lícit.

En la imatge anterior podem veure com el correu diu que ve de l’adreça "support@correos24.net", i l’enllaç per a descarregar informació ens porta també a una pàgina del domini correos24.net. Una xicoteta busca en Google amb el terme "Correus" ens mostra que el domini oficial de correus és correus.es i no el que intenten que creguem.

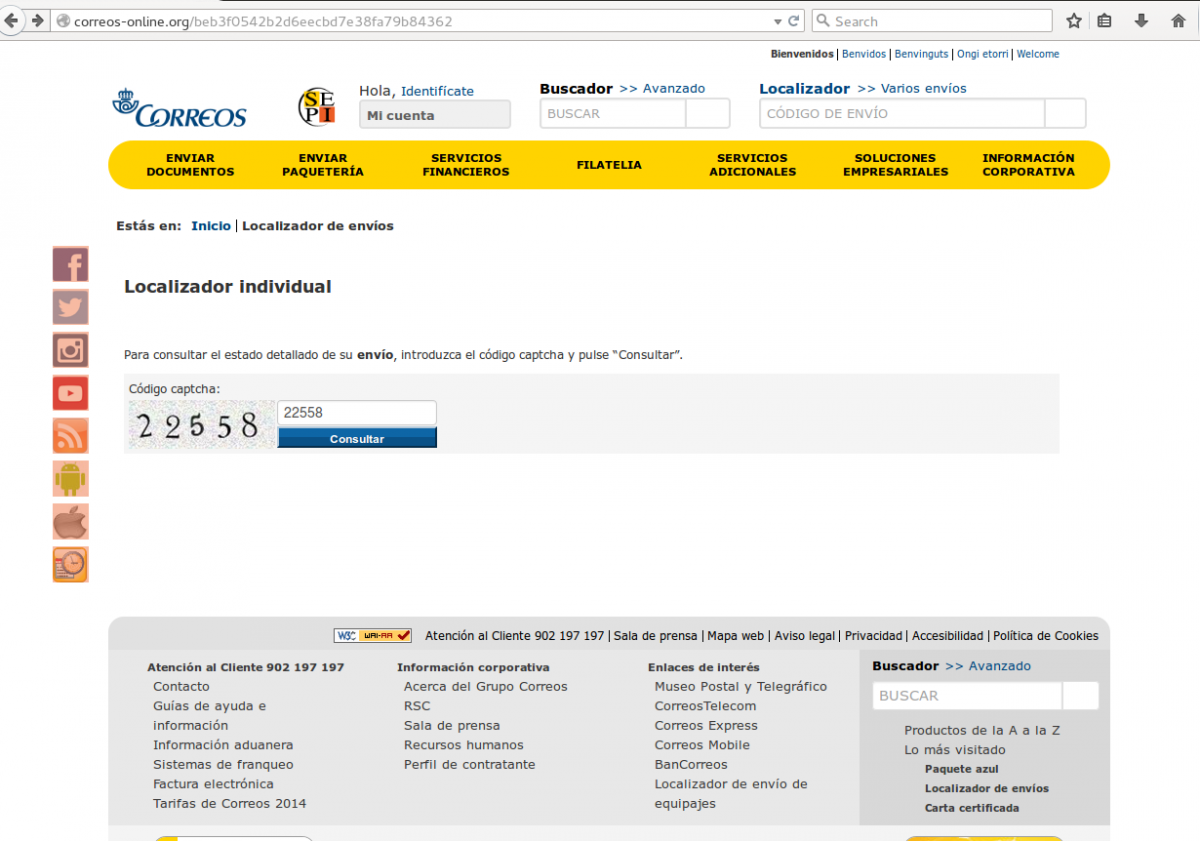

Si, a pesar d’això, l’usuari accedix a l’enllaç, se l'envia a una pàgina com la següent:

El disseny està ben polit i s’assembla molt a la pàgina oficial de correus, però novament veiem en la barra d’adreces un domini que no correspon amb l’oficial: correos-online.org.

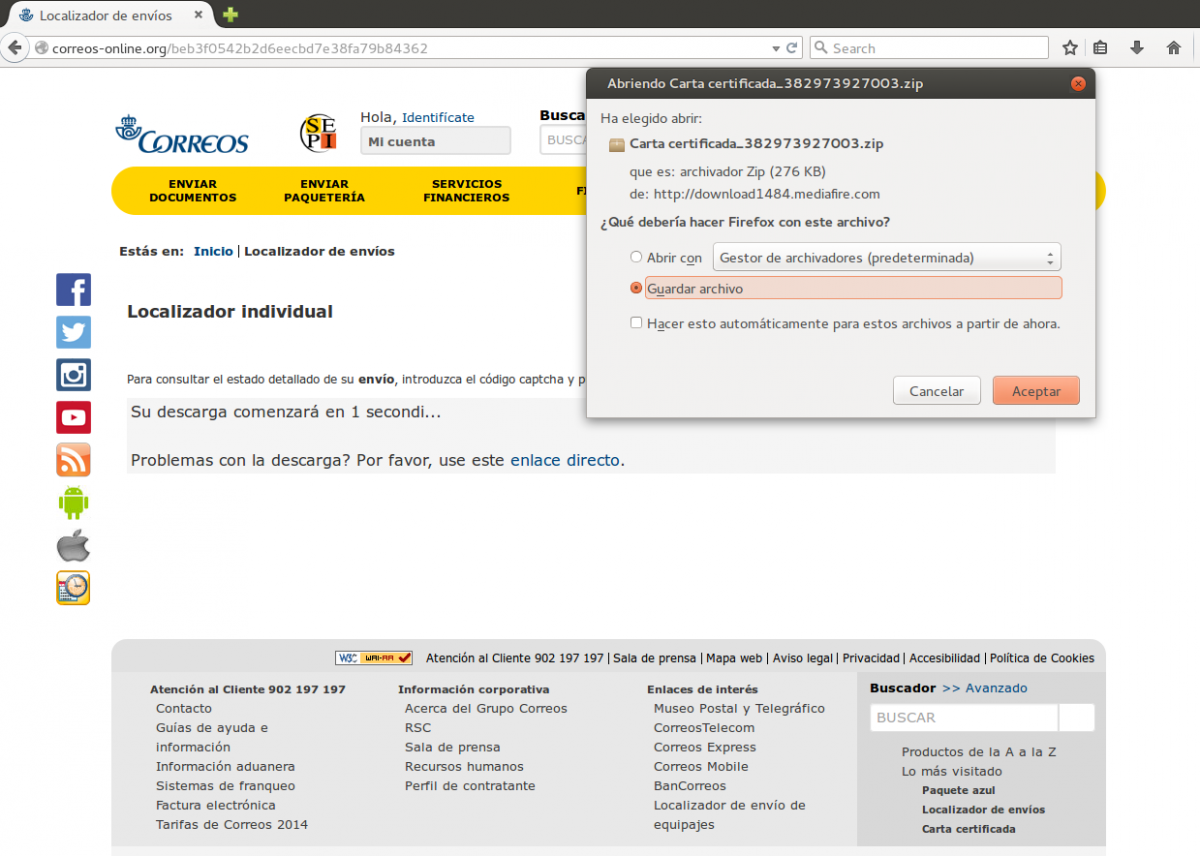

Si, finalment, l’usuari introduïx el captcha, se'l redirigix a la descàrrega d’un fitxer comprimit, que és el que conté el software maliciós que infecta l’equip:

Ací veiem dos coses sospitoses:

- D’una banda, indica que la descàrrega començarà en "1 secondi...". Esta paraula en italià ens hauria de fer sospitar.

- D’una altra, el fitxer es descarrega d’un altre servidor extern, en este cas un subdomini de mediafire.com, un conegut servidor de descàrrega i emmagatzematge de fitxers. En este servidor, un usuari pot pujar qualsevol fitxer i posar-lo a disposició del públic de forma fàcil i gratuïta.

Però els problemes no acaben ací. A l’obrir el fitxer comprimit, ens trobem amb un fitxer executable (amb l'extensió .exe), que conté una variant de CryptoLocker, un perillós ransomware que xifra tots els documents de tots els discos durs connectats a l’equip i ens demana un rescat a canvi de desxifrar-los. A més, es propaga obtenint tota la nostra llista de contactes i reenviant-los el correu maliciós, d’ací que en el correu inicial aparega el nostre nom complet.