Está usted visitando una publicación en la hemeroteca de CSIRT-CV.

Para acceder al portal y contenido actual, visite https://www.csirtcv.gva.es

02/06/2016

Alerta: Nova campanya de ransomware suplantant a Endesa

S’ha detectat una nova campanya de distribució de ransomware que utilitza com a ganxo una suposada factura emesa per Endesa. Es recomana extremar precaucions respecte d’això.

S’ha detectat una nova campanya de distribució de ransomware que utilitza com a ganxo una suposada factura emesa per Endesa. Es recomana extremar precaucions respecte d’això.

Ens trobem davant d’una nova variant de ransomware de tipus TorrentLocker, un programari maliciós que, en infectar el nostre equip, dóna al ciberdelinqüent la capacitat de bloquejar l’equip des d’una ubicació remota i xifrar els nostres arxius llevant-nos el control de tota la informació i dades emmagatzemades.

A més, exigeixen un pagament per a tornar el control. Els arxius són irrecuperables, tret que l’organització afectada faça còpies de seguretat i que aquestes dades no hagen sigut afectades pel ransomware. La via d’infecció sol ser el correu electrònic simulant ser una factura d’Endesa amb un enllaç que descàrrega el programari maliciós des d’una ubicació remota. S’ha detectat que el ransomware contacta amb distints dominis per a comunicar-se, per la qual cosa vos recomanem el seu filtrat per a evitar possibles connexions

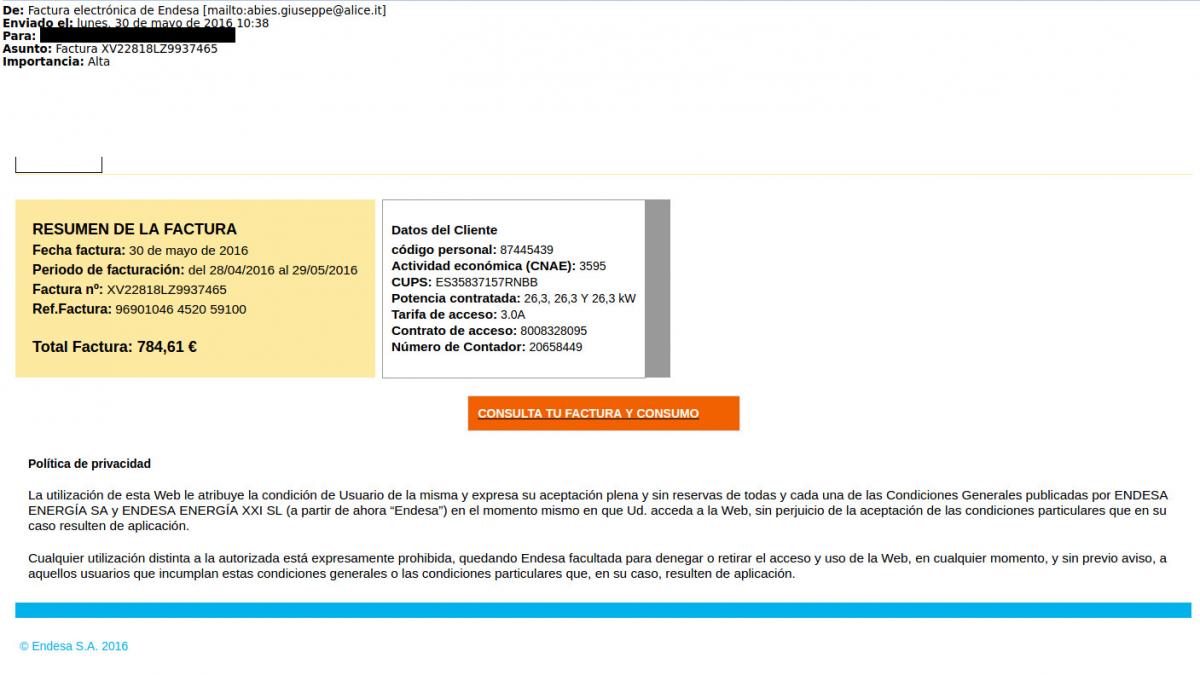

Un exemple del correu electrònic maliciós rebut seria el següent:

A fi de reduir el risc de ser infectats amb el Ransomware s’han de realitzar, en la mesura que siga possible, les accions següents:

-

Extremar les precaucions i, en cas de rebre un correu d’origen sospitós, ho notifiquen a l’administrador de seguretat del sistema o no l'òbriguen

-

Bloquejar en el proxy de la seua organització els dominis que s’han detectat i estan involucrats en la campanya. Fins ara hem detectat els següents encara que estan actius durant molt poc de temps i van canviant constantment:

hxxp://endesa-clientes .com

hxxp://yamg.endesa-clientes .com

hxxp://www.endesa-clientes. net

hxxp://ojj.endesa-clientes .com

hxxp://wtde.endesa-clientes. com

hxxp://y2l6.endesa-clients. com

hxxp://ideamix-yar. ru

hxxp://rogaska-crystal. com

hxxp://itlearning. ma

hxxp://nrmac. org

hxxp://craferscottages. com. au

hxxp://sigortaci .net

hxxp://quality-managers. org

hxxp://tendearteplast. com

hxxp://gettingmarried .ie

hxxp://tl6q.procura-italia. net

hxxp://qln.myenel24. net

hxxp://qln.myenel24. org

hxxp://swisshalley-sale. ru

hxxp://alianzasdeaprendizaje. org

hxxp://heroes-of-the-middle-ages. ru

hxxp://y2l6.endesa-clients. com

hxxp://securitysolutionshow. it

hxxp://gov.endesa-clientes.com

hxxp://asge .ru

hxxp://autotranz.com. au

hxxp://clubyar .ru

hxxp://discoalcala. es

hxxp://ecoland. pro

hxxp://ensarkarot. com

hxxp://faam. com

hxxp://hapcanny. com

hxxp://hogaresherso. mx

hxxp://houseofcolours.co. uk

hxxp://injazattrading. com

hxxp://ipecho. net

hxxp://j25.dis-odense. dk

hxxp://joelmeble. pl

hxxp://juventudrevolucion. net

hxxp://klimat24. com

hxxp://mat. ma

hxxp://minicars. nl

hxxp://myenel24. net

hxxp://myenel24. org

hxxp://online-kotel. ru

hxxp://ovidiuanton. com

hxxp://p1v.endesa-clientes24. com

hxxp://p1v.endesa-clientes24. net

hxxp://procura-itàlia. net

hxxp://salzburg-web. com

hxxp://ubk-markets. ru

hxxp://ultimchem. com

hxxp://urojay31. ru

hxxp://volunteerabroadnicaragua. com

hxxp://waresme. com

hxxp://zagool. se

hxxp://gbfjetobtqi.billmassanger.com

hxxp://ezum.billmassanger.com

hxxp://de2nuvwegoo32oqv.torking.li

hxxp://ifapeqoj.billmassanger.com

Alguns hashes detectats amb aquesta campanya de distribució de programari maliciós són els següents:

c6a4d3d3ea72fa27b0a568e2c07a32fc

2dfbd71991fd06b36148fe06539df3f0

ec11c3a1be57b62e7fbede4b01b79836

945fbb95784d1ae9760fbe7099f93468

e553b8ccc10890e1e64ad816cbdbc925

a83ddf5fd7db13627674b5701c8fc07e

Finalment, i no menys important, s’ha de mantindre actualitzat l’equip de l’usuari així com les bases de dades dels antivirus.